Tags

5G

CCNA

pdf

أبل

أمن المعلومات

أندرويد

أنظمة التشغيل

إنترنت

اخبار التكنولوجيا

الحوسبة السحابية

الذكاء الاصطناعي

بالعربي

بايثون

برمجة

بروتوكول eigrp

بروتوكول ospf

تعليم لغة جافا

ثغرة أمنية

جوجل

خدمات أمازون ويب

دروس لغة جافا

سيسكو

شبكات الجيل الخامس

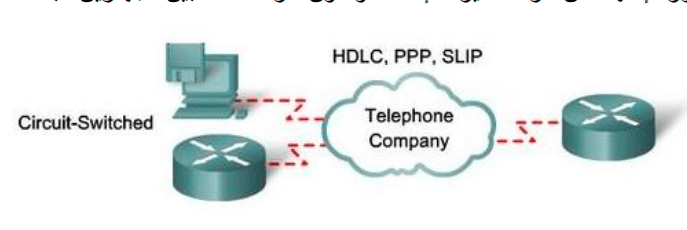

شبكات الكمبيوتر

شرح

شرح لغة جافا

فيروس كورونا

فيسبوك

فيس بوك

كتاب شرح

كلاود

كوبونات يوديمي

كوتلن

كورس

كورسات

كورسات الشبكات

كورسات يوديمي مجانا

كورس سيسكو

لينكس

مايكروسوفت

مراحل OSI

موبايل

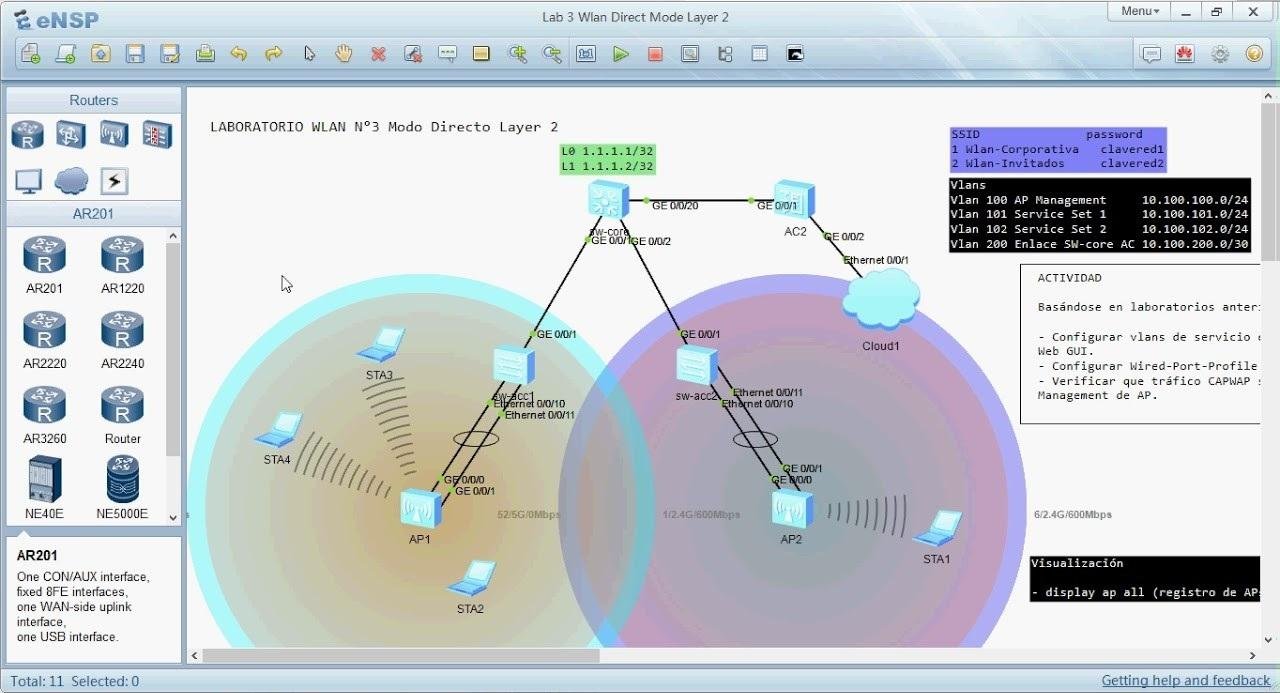

هواوي

واتساب

ويندوز سيرفر

Recent News

محاكي شبكات هواوي Huawei eNSP

2022-12-23